Dans un monde où les applications numériques interagissent sans cesse, la rapidité et la fluidité des échanges d’informations jouent un rôle primordial. La programmation webhooks, véritable pilier de l’intégration dynamique, s’impose en 2025 comme une solution incontournable pour assurer cette communication fluide et réactive. Contrairement aux méthodes traditionnelles basées sur des requêtes répétées, les webhooks fonctionnent sur un modèle d’automatisation temps réel qui diminue considérablement la charge des serveurs tout en garantissant une transmission immédiate des données lors d’événements clés. Ce guide webhooks détaille les fondements, les techniques d’implémentation et les enjeux de sécurité afin de maîtriser pleinement cette technologie au cœur du développement web moderne. À travers des exemples pratiques et des conseils avisés, vous découvrirez comment transformer votre infrastructure en un système réactif et évolutif, prêt à répondre aux exigences croissantes de connectivité et d’efficacité en 2025.

Adopter les webhooks dans ses projets, c’est choisir d’embrasser l’ère de la communication instantanée entre services, où chaque événement génère une action automatique, évitant les pertes d’information et optimisant la gestion des ressources. Que vous soyez développeur, ingénieur système ou responsable technique, comprendre l’intégration webhooks vous permettra de concevoir des architectures performantes, sécurisées et parfaitement adaptées aux besoins actuels. En explorant ensemble les mécanismes de base, les outils disponibles ainsi que les bonnes pratiques, ce guide complet ambitionne de vous faire gagner en expertise pour faire des webhooks un levier puissant de votre automatisation et synchronisation applicative.

Comprendre les Webhooks : Fondements essentiels pour une intégration webhooks réussie en 2025

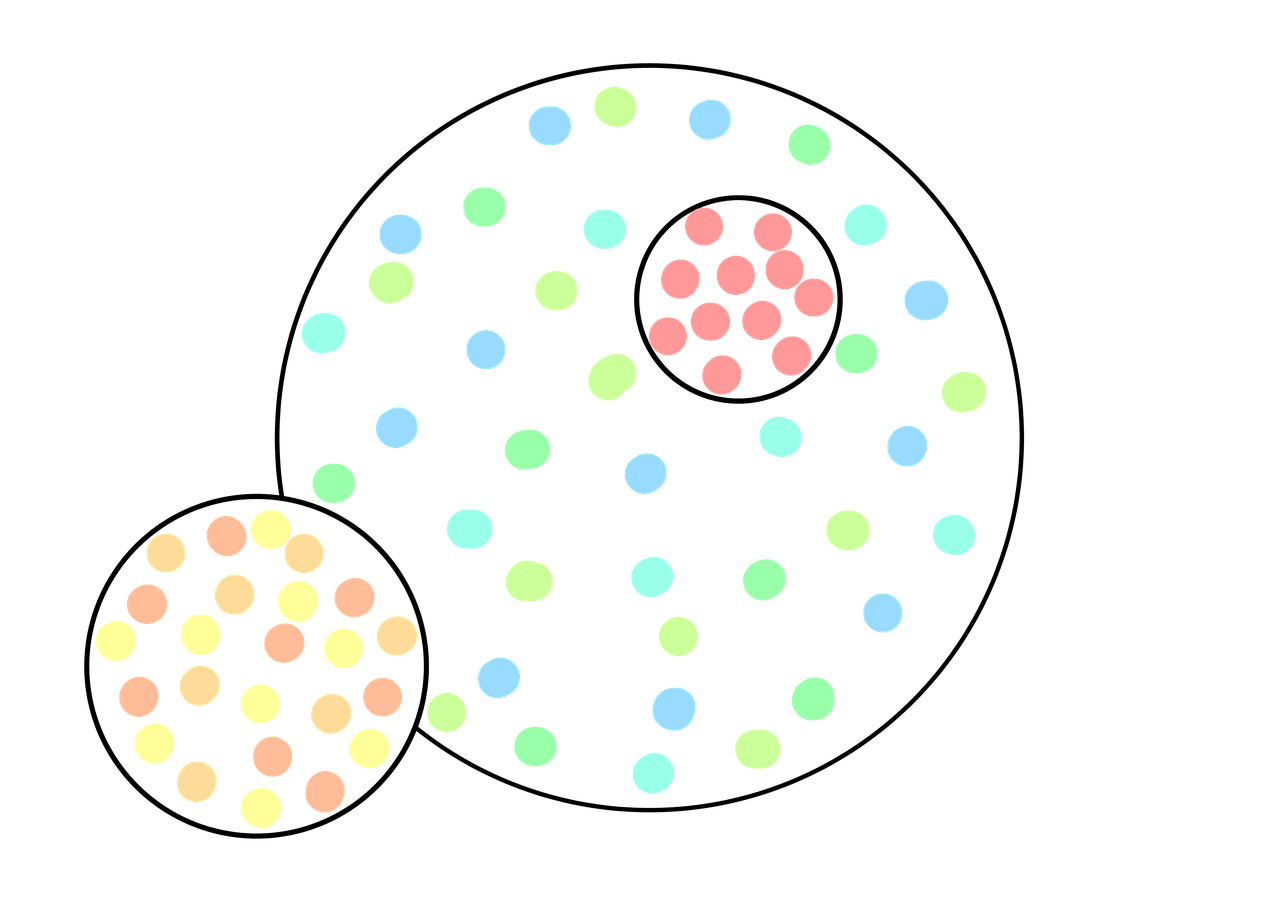

Les webhooks représentent un mode de communication entre applications fondé sur un modèle « push », où l’information est envoyée automatiquement à un point de terminaison dès qu’un événement survient. Cette approche contraste radicalement avec celle des API traditionnelles, qui reposent souvent sur un polling constant, source de latence et de consommation excessive de ressources. En 2025, le développement webhooks est devenu une stratégie clé pour garantir une synchronisation temps réel, notamment dans les systèmes à forte activité transactionnelle.

Concrètement, un webhook s’apparente à un callback HTTP déclenché à chaque fois qu’une action spécifique est détectée — par exemple, une commande validée, un paiement effectué, ou une mise à jour utilisateur. L’émission de ces notifications repose sur l’envoi d’une requête HTTP POST vers une URL définie à l’avance, appelée endpoint du webhook. Le récepteur doit alors interpréter les données du payload, généralement en JSON, pour activer les responses programmées telles que la mise à jour d’une base de données, l’envoi d’une alerte ou le lancement d’un workflow automatisé.

Voici un tableau synthétique illustrant la différence clé entre API traditionnelle et webhooks en 2025 :

| Critère | API REST (Polling) | Webhooks (Push) |

|---|---|---|

| Mode de communication | Client interroge régulièrement | Serveur envoie automatiquement |

| Réactivité | Latence selon fréquence d’interrogation | Instantanée, basée sur événements réels |

| Consommation ressources | Importante à cause du polling | Faible, notifications uniquement si événement |

| Complexité | Gérance de requêtes répétées/gestion état | Gestion des événements et réception rapide |

En intégrant les webhooks, les systèmes bénéficient donc d’une communication facilitée où chaque service réagit immédiatement sans surcharge inutile. Les notifications webhooks apportent une valeur ajoutée décisive, en particulier dans les architectures déployées sur le cloud, où la gestion efficiente des ressources est cruciale.

Comment configurer efficacement vos webhooks : étapes et bonnes pratiques de programmation webhooks

L’intégration webhooks s’appuie sur une mise en œuvre rigoureuse tant côté émetteur que récepteur afin de garantir fiabilité et sécurité. Du choix des événements à notifier jusqu’à la validation des requêtes entrantes, chaque étape s’insère dans une démarche de développement webhooks optimisée pour 2025.

Du côté émetteur : définir les déclencheurs et générer la requête

Pour commencer, il est essentiel d’identifier précisément les événements métier qui justifient l’envoi d’un webhook. Cela peut aller de la création d’un utilisateur à une transaction financière validée. Chaque événement est associé à un payload contenant suffisamment d’informations pour permettre au récepteur d’agir efficacement sans aller chercher des données supplémentaires.

La requête HTTP POST composée doit intégrer :

- L’URL endpoint du système récepteur configurée pour recevoir le webhook.

- Les en-têtes HTTP, dont Content-Type précisant généralement JSON, et des mécanismes de sécurité comme X-Hub-Signature pour la validation HMAC.

- Le corps (payload) structuré, contenant les données événementielles pertinentes.

Enfin, la gestion des erreurs est une étape cruciale. Les webhooks pouvant échouer à cause de problèmes réseau ou côté serveur récepteur, l’émetteur doit implémenter une logique de retry avec backoff exponentiel pour maximiser la fiabilité sans abuser des ressources.

Côté récepteur : garantir une réception sécurisée et un traitement performant

Le serveur recevant les webhooks doit présenter un endpoint exposé accessible publiquement, capable de recevoir des requêtes POST. La sécurité ici prime : la vérification systématique des signatures par HMAC permet d’authentifier l’émetteur et d’éviter les requêtes frauduleuses.

Le traitement doit être minimal et rapide au niveau de l’endpoint, répondant généralement par un code HTTP 200 dès la validation initiale. Toute opération complexe (mise à jour base de données, notifications, appels externes) est déléguée à un traitement asynchrone orchestré via une file d’attente (RabbitMQ, Kafka ou solution cloud).

Cette architecture garantit que les webhooks temps réel restent réactifs tout en étant tolérants aux pics de charge et aux éventuels échecs temporaires.

Webhooks sécurité : stratégies avancées pour protéger les échanges dans les intégrations webhooks 2025

La sécurisation des webhooks est une priorité absolue, étant donné qu’ils s’appuient sur des endpoints publics exposés à Internet. Toute faille peut entraîner des risques d’intrusion, de falsification ou de surcharge malveillante. En 2025, plusieurs bonnes pratiques s’imposent pour garantir une intégration webhooks sécurisée.

Authentification et vérification d’intégrité

L’utilisation de signatures cryptographiques HMAC reste la méthode la plus robuste. Désignant un secret partagé entre émetteur et récepteur, cette signature-ci conditionne l’acceptation ou le rejet de la requête.

Un timestamp intégré dans le payload signé permet de lutter contre les attaques par rejeu, tandis que l’implémentation d’une liste blanche d’adresses IP à limiter l’accès à des seules sources connues renforce cet arsenal.

Protection des données sensibles et conformité

Il est essentiel de réduire la visibilité des données sensibles dans les payloads envoyés via webhooks. En 2025, une norme stricte s’est imposée pour favoriser le chiffrement des données personnelles, notamment dans les secteurs soumis aux réglementations comme le RGPD. Le fait de ne transporter que les informations minimales nécessaires limite les risques en cas de fuite.

Le recours systématique au protocole HTTPS pour toutes les communications assurent aussi un chiffrement efficace entre les serveurs. Couplé à une rotation régulière des clés secrètes et au principe du moindre privilège sur les droits d’accès aux services, cette couche de sécurisation assure une intégration robuste.

Résumé des bonnes pratiques sécurité webhooks

- Valider systématiquement les signatures HMAC avant tout traitement.

- Utiliser HTTPS obligatoire pour garantir la confidentialité des données.

- Limiter au strict nécessaire la quantité d’informations sensibles envoyées.

- Mettre en place des listes blanches IP lorsque possible, en complément des contrôles d’authentification.

- Adopter un monitoring des événements pour détecter tout comportement anormal ou tentative d’intrusion.

Maîtriser la surveillance et la gestion des webhooks : garantir fiabilité et performance

Une intégration webhooks fiable ne s’arrête pas à la simple mise en place technique. La gestion en production et la supervision sont essentielles pour éviter les pertes de données, répondre rapidement aux incidents et maintenir la qualité de service.

En 2025, les outils modernes permettent de monitorer chaque étape du processus, du déclenchement à la réception et au traitement final.

Stratégies de gestion des erreurs et tolérance aux pannes

Face aux multiples risques inhérents aux échanges distribués, il convient d’implémenter plusieurs dispositifs :

- Retry et backoff exponentiel pour gérer les échecs temporaires de livraisons.

- Idempotence des traitements pour garantir que le traitement d’un même webhook plusieurs fois n’engendre pas d’effets indésirables.

- Circuits breakers afin de suspendre temporairement l’envoi vers des endpoints défaillants et éviter d’aggraver la situation.

Outils de monitoring et debugging

L’objectif est de disposer d’une visibilité fine en temps réel sur les webhooks :

- Logs détaillés côté émetteur et récepteur, retrant la date, l’état, le contenu (hors données sensibles) et les erreurs éventuelles.

- Alertes automatiques (emails, Slack, PagerDuty) sur les anomalies ou répétitions d’erreurs.

- Interfaces de consultation historique et de rejouage des événements (replay) pour les analyses post-incident.

De nombreux développeurs utilisent des plateformes comme Grafana, Datadog ou Prometheus pour agréger et visualiser ces métriques clés, garantissant un diagnostic rapide et efficace.

Cas pratiques d’intégration webhooks 2025 : automatiser et synchroniser vos systèmes en temps réel

Les intégrations webhooks s’imposent aujourd’hui dans une multitude de domaines où le temps réel et l’automatisation optimisent les processus métier et améliorent la réactivité des services. Voici quelques exemples concrets qui illustrent leur puissance dans des environnements variés.

Automatisation des workflows en e-commerce

Pour une boutique en ligne, par exemple, chaque commande validée peut déclencher un webhook vers le système logistique. Ce dernier réceptionne instantanément les détails de la vente, met à jour les stocks et lance la préparation du colis. Cela évite les erreurs humaines et réduit les délais d’expédition. Par ailleurs, en cas de paiement échoué, un webhook peut immédiatement notifier le service client pour action rapide.

Intégration CI/CD dans le développement logiciel

Les plateformes de gestion de code source comme GitHub utilisent les webhooks pour déclencher des workflows automatisés. À chaque push ou pull request, un webhook notifie les serveurs d’intégration continue (CI) pour lancer les tests unitaires, vérifier la qualité du code, puis déployer automatiquement sur les environnements de production ou staging.

Synchronisation des systèmes CRM et marketing

Dans une stratégie marketing moderne, les modifications des données clients dans un CRM doivent être immédiatement propagées vers les outils d’emailing et d’analyse. Les webhooks automatismes permettent ce lien direct sans délai, assurant une personnalisation immédiate des campagnes et une meilleure expérience utilisateur.

Liste des bénéfices observés dans ces cas d’usage :

- Réduction significative des délais de traitement grâce à l’élimination du polling.

- Amélioration de la qualité des données avec une synchronisation instantanée.

- Automatisation fiable des opérations répétitives qui libère du temps pour les équipes.

- Plus grande scalabilité des architectures applicatives.

- Visibilité accrue sur le fonctionnement des processus via reporting en temps réel.

Quelle est la différence principale entre un webhook et une API REST ?

La distinction essentielle réside dans le modèle de communication : une API REST fonctionne selon un modèle ‘pull’ où le client interroge régulièrement le serveur pour obtenir des données, tandis qu’un webhook utilise un modèle ‘push’ où le serveur envoie automatiquement les données à l’application réceptrice lorsqu’un événement se produit, assurant ainsi une communication asynchrone et en temps réel.

Comment sécuriser efficacement un webhook ?

La sécurité repose avant tout sur la validation des signatures HMAC envoyées avec chaque requête, garantissant l’intégrité et l’origine des données. L’utilisation obligatoire du protocole HTTPS, la vérification des adresses IP autorisées, la limitation des données sensibles dans le payload et la rotation régulière des clés secrètes complètent un dispositif robuste.

Que faire si mon webhook échoue à être reçu ?

Les systèmes efficaces mettent en œuvre des mécanismes de retry avec un backoff exponentiel, ce qui permet de retenter l’envoi automatiquement en cas d’erreur temporaire. Il est impératif également de surveiller les logs et mettre en place des alertes pour détecter les échecs persistants et intervenir rapidement.

Les webhooks sont-ils compatibles avec tous les langages de programmation ?

Oui, les webhooks utilisent des requêtes HTTP standards qui peuvent être générées et reçues par n’importe quel langage de programmation ou framework supportant le protocole HTTP. Cette universalité facilite grandement leur adoption dans des environnements hétérogènes.

Quels outils puis-je utiliser pour tester mes webhooks en développement ?

Des plateformes comme Webhook.site, RequestBin ou des outils de tunneling comme ngrok permettent de recevoir, inspecter et déboguer facilement les requêtes webhook lors du développement local, assurant ainsi une intégration fluide avant mise en production.